27. September 2022

Von A wie Angriff bis Z wie «Zaire-Connection»

Von Dario Bezzola und Timothy Rabozzi

Wer seine Zahlungsaufträge heute per Briefpost einreicht, geht ein gewisses Risiko ein, sobald er diese in einen öffentlichen Briefkasten einwirft. Immer wieder versuchen Betrügerbanden, solche Zahlungsaufträge abzufangen und zu manipulieren, um sich zu bereichern. Finanzinstitute können ihre Kundinnen und Kunden mit Erfahrung und modernen Abwehrmethoden vor missbräuchlichen Zahlungsaufträgen schützen.

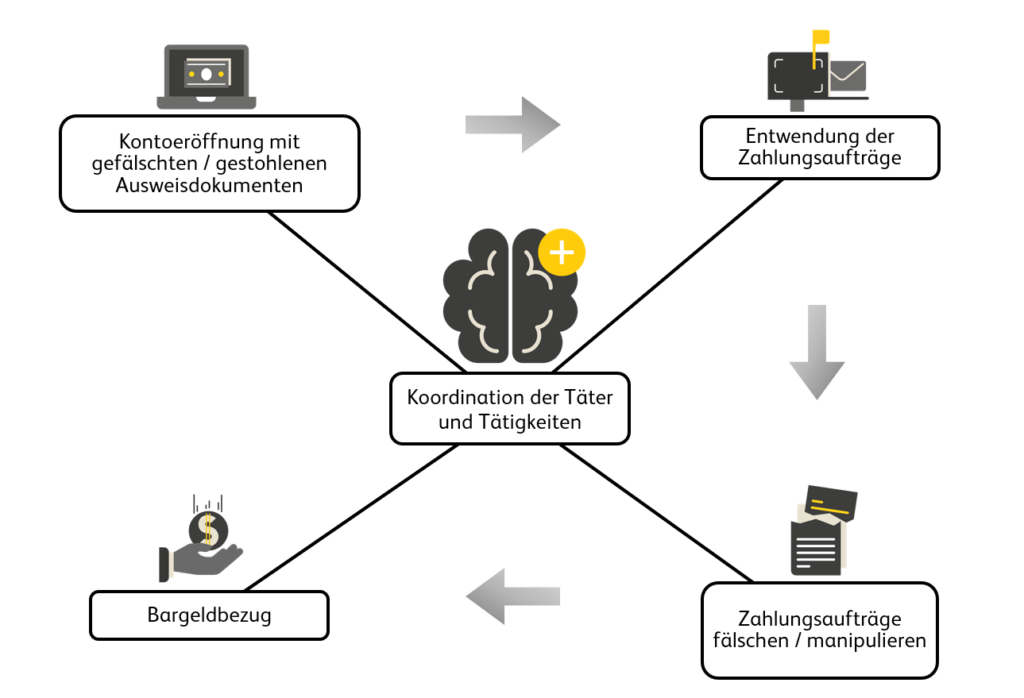

In der Schweiz gibt es keine offiziellen Zahlen über Schäden und die Häufigkeit dieser sogenannten «Zaire-Connection»-Betrugsart, aber allein im Kanton Waadt belief sich die Schadensumme im Sommer 2021 auf 1.3 Millionen Schweizer Franken. Meistens wird die Betrugsmethode von einer sogenannten «kriminellen Zelle» durchgeführt. Dies bedeutet¸ dass mehrere Täter verschiedene Handlungen ausführen, ohne die anderen Komplizen zu kennen. Im Zentrum agiert eine Person, welche die Aktivitäten koordiniert.

Vorgehensweise

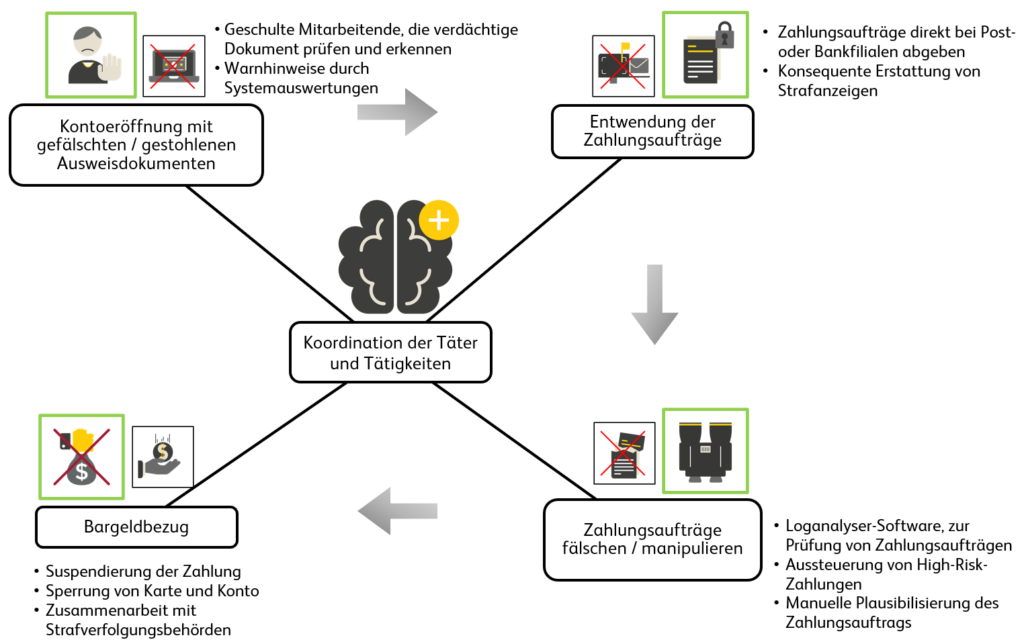

Einer der Komplizen eröffnet ein Konto bei einer Bank – meist mit einem gefälschten oder gestohlenen Ausweisdokument. Banken haben Erfahrung mit solchen Vorgängen und verfügen über geeignete Mittel, um missbräuchliche Kontoanträge zu erkennen. Gelingt ausnahmsweise eine missbräuchliche Konteröffnung, werden Kontodaten und Karte dem nächsten Täter der Zelle weitergegeben. In letzter Zeit sind darüber hinaus auch Betrugsversuche mit Prepaid-Kreditkarten beobachtet worden.

In einem zweiten Schritt versucht die Täterschaft, an Banken adressierte Zahlungsaufträge zu entwenden. Die Beschaffung der Zahlungsaufträge erfordert gezielte kriminelle Energie. Oft werden Briefkästen gewaltsam geöffnet oder mit anderen Mitteln entleert, um an derartige Postsendungen zu gelangen. Wenn die Täter Zahlungsaufträge finden, werden die Briefe geöffnet und darin enthaltene Einzahlungsscheine ausgewechselt. Im Regelfall werden einzelne Belege ausgetauscht und mit Einzahlungsscheinen zu Gunsten des vorgängig eröffneten Kontos ersetzt. Zudem weisen die ersetzten Belege oft viel höhere Beträge aus. Danach werden die manipulierten Zahlungsaufträge wieder per Post an die entsprechende Bank verschickt.

Wenn die ausführende Bank die manipulierten Zahlungsaufträge nicht als verdächtig einstuft und ausführt, wird unmittelbar danach Geld abgehoben. Ab diesem Zeitpunkt sind erbeutete Vermögenswerte kaum mehr auffindbar.

Praktische Erfahrungen

Der Betrugstypus der «Zaire-Connection» ist international und seit Jahren bekannt, so dass Erkenntnisse über die Vorgehensweisen gesammelt werden konnten. Die Angriffe der «Zaire-Connection» treten phasenweise und meist in einem geografisch begrenzten Gebiet auf. Da Kontoeröffnung, Beschaffung und Manipulation von Zahlungsaufträgen arbeitsintensive Tätigkeiten darstellen, agiert die Täterschaft in der Regel in einem begrenzten Gebiet. Dank der zeitlichen und regionalen Häufung solcher Angriffe können die Banken geeignete Erkennungs- und Abwehrmassnahmen ergreifen. Typischerweise sind die Opfer dieser Betrugsart ältere Menschen, da vor allem diese Zielgruppe noch Zahlungsaufträge per Briefpost einreicht. Leider werden Zahlungsaufträge des Öfteren einfach in den nächsten öffentlichen Briefkasten geworfen, anstatt direkt beim Finanzinstitut oder in einer Postfiliale abgegeben.

Anti-Fraud-Massnahmen

Bei der Bekämpfung der «Zaire-Connection»-Betrugsmethode ist der Einsatz von technischen Mechanismen zur Aufdeckung und Verhinderung von Fälschungen und Manipulationen unverzichtbar. Die Massnahmen sind vielfältig und werden hier bewusst nicht im Detail erläutert. Es ist jedoch sinnvoll, an bestimmten Stellen im Kontoeröffnungs- und Zahlungsprozess gezielte Kontrollen einzubauen. Dies können technologische oder von Menschen durchgeführte Kontrollen sein, denn die Erfahrung der Mitarbeitenden stellt einen unverzichtbaren Mehrwert dar, der durch keine Technologie zu ersetzen ist. Die heutigen Technologien ermöglichen vor allem eine möglichst tiefe Fehleralarmquote.

Zur Betrugserkennung und -verhinderung werden verschiedene Technologien auf unterschiedlichen Systemen eingesetzt. Zentral ist, dass missbräuchliche Aufträge vor deren Ausführung erkannt werden. Einige Anwendungen arbeiten mit Standardparametern, bei denen Abweichungen durch einen Mitarbeitenden überprüft werden. Andere Systeme können Zahlungsaufträge anhand komplexerer regelbasierter Parameter als verdächtig identifizieren. Punktuell wird auch künstliche Intelligenz eingesetzt, um die Erkennung von möglichen Delikten stetig zu verbessern.

Wird der Zahlungsauftrag eines Kunden durch eine der Kontrollen als verdächtig eingestuft, ist eine Plausibilitätsprüfung zwingend. In seltenen Fällen ist es nötig, die Plausibilität des Zahlungsauftrages direkt mit dem Kunden zu verifizieren. Letzteres ist vor allem dann erforderlich, wenn von einer Manipulation ausgegangen werden kann. Es empfiehlt sich, bei Delikten im Zusammenhang mit missbräuchlichen Kontoeröffnungen oder gefälschten Zahlungsaufträgen konsequent Strafanzeige zu erstatten. Dies gilt selbst dann, wenn es sich nur um einen Versuch handelt.

Die Einführung und Betreuung sowie die laufenden Optimierungen und Anpassungen der Betrugsbekämpfungssysteme an neue Gegebenheiten erfolgen durch die Customer Security. Sie leistet einen wesentlichen Beitrag zur erfolgreichen Bekämpfung verschiedenartiger Delikte. Denn die Betrugsmethode «Zaire-Connection» ist nur eine von vielen.

Autor: Dario Bezzola

Autor: Timothy Rabozzi

Kommentare

0 Kommentare

Danke für Ihren Kommentar, wir prüfen dies gerne.