7. Dezember 2022

Die Schweiz – der Inbegriff der Sicherheit – hat ein Cyber Problem!

Wie steht es um die Cyber Security in Schweizer Unternehmen?[1] Täglich ereilen uns Nachrichten wie z. B. folgende: Swissmem-Aussage[2]: 70% unserer Mitglieder wurden in den letzten 2 Jahren mit Cyber-Angriffen konfrontiert Cern[3]: Mit jährlicher Präventionskampagne gescheitert! 10% von 1800 Personen sind in Phishing-Falle getappt, gleich viele wie in der Kampagne 2020[4]

Von Sascha Hostettler, Transformation- und Cyber-Management Experte, Leader im Bereich Digitalisierung von Finanzdienstleistungen und Prof. Dr. Stefan Hunziker, Professor für Enterprise Risk Management und Internal Control, Institut für Finanzdienstleistungen Zug IFZ.

Ob es sich um Versicherungen[5], Banken[6] oder Finanzdienstleister[7] handelt, kein Unternehmen ist vor einem Cyberangriff gefeit.

Oft ist ab dem Zeitpunkt der Cyberattacke Funkstille im Unternehmen. Nicht nur die externe, sondern auch interne Kommunikation wird unterbrochen. Über Cyberangriffen schwebt immer noch ein Damoklesschwert, das oft einhergeht mit Scham, Gesichtsverlust, offenbarem Kompetenzmangel der verantwortlichen Personen und Reputationsverlust für die Unternehmung. Die Schweiz – Inbegriff der Sicherheit – hat ein Cyber-Problem! Wo entstehen die Probleme und welche Lösungswege können beschritten werden?

Der Begriff Cyber Security ist aktuell in aller Munde. Dies zeigen nicht nur die zahlreichen Beispiele in den Medien; die hohe Relevanz ergibt sich grundsätzlich aufgrund der umfangreichen Benützung unserer täglichen IT-Anwendungen. Die Definition[8] von Cyber Security umfasst die physischen Komponenten Netzwerke, Computersysteme, Hard- und Software sowie die aus der Verwendung oder Eingaben der IT-Komponenten entstehenden Daten. Cyber Security unterstützt Unternehmen darin, sich vor einem Cyberangriff bzw. Cybervorfall zu schützen. Den Unternehmen steht hierfür ein Schichtenmodell zur Verfügung, dass die Auswirkungen und die Wahrscheinlichkeit einer Bedrohung auf ein akzeptables Niveau reduziert.

Die eingesetzten Instrumente der Cyber Security können in drei Kategorien eingeteilt werden:

- Physische-Sicherheit (z. B. sichere Räume für Server-Einheiten).

- Logische-Sicherheit (organisatorische oder programmtechnische Massnahmen)

- Technologie-Sicherheit (Authentifizierungstechnik bzw. Prozess zum Schutz von Daten).

Unternehmen erhöhen die Cyber Security auch mit der Verwendung von Hürden für den Zugang (Firewalls), geschützte Verbindungen (VPN), Virusprogrammen (Anti-Malware), laufende Aktualisierung der verwendeten Programme (Patching) und der Sicherstellung der «Sauberkeit» von Daten in einer Datenbank (Datenhygiene).

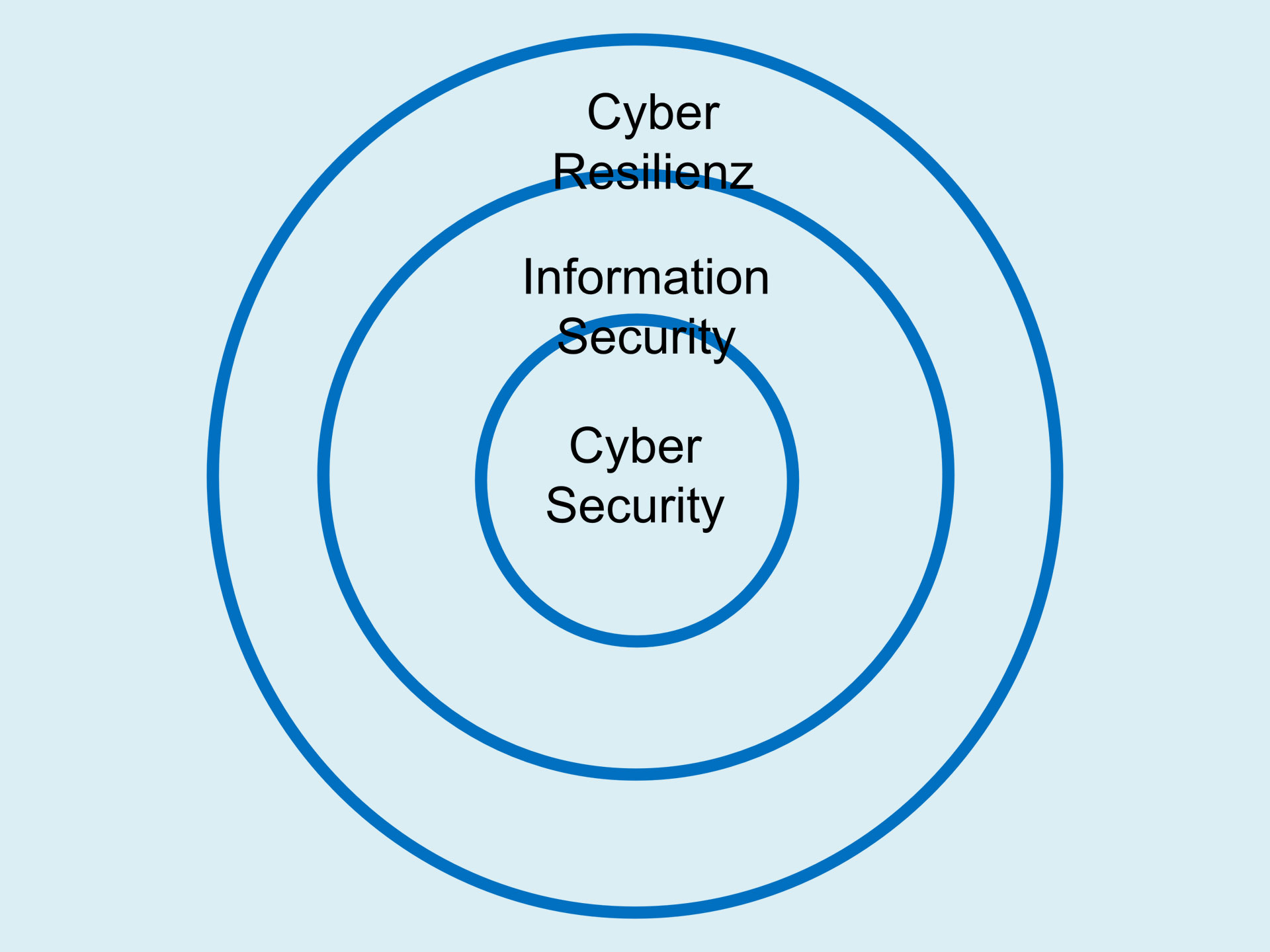

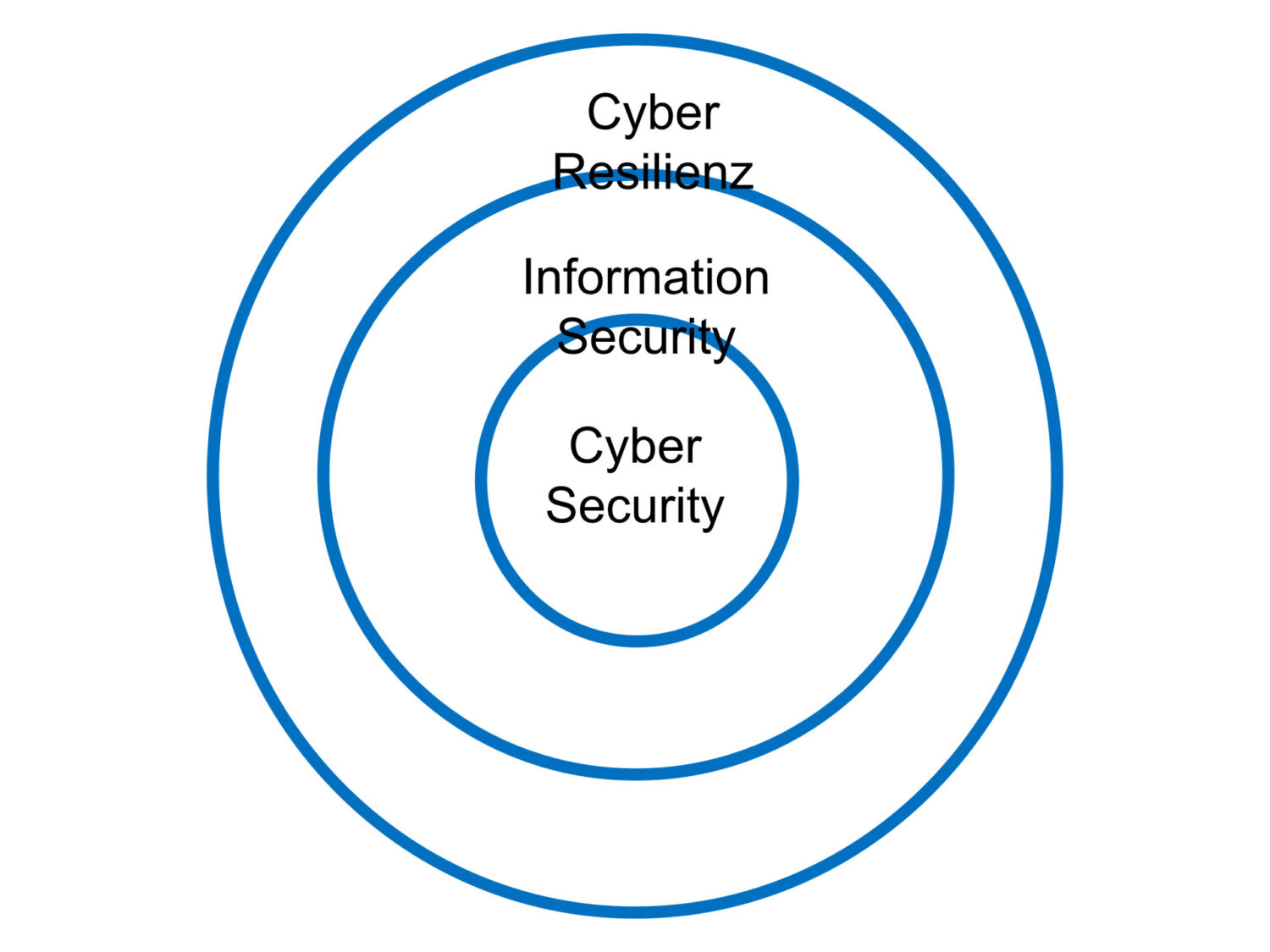

Aber: Cyber Security Massnahmen für sich allein reichen nicht aus, um sich wirkungsvoll vor Cyberangriffen zu schützen. Effektiver und nachhaltiger ist das Konzept der so genannten «Cyber Resilienz». Ursprünglich wurde Cyber Resilienz wie die Cyber Security als Teil eines technischen Prozesses[9] verstanden, der es dem Unternehmen ermöglicht, nach einem Angriff schnellstmöglich wieder den Zustand vor dem Angriff zu erreichen. Dabei bedeutet Cyber Resilienz in der Zukunft viel mehr als nur die «Wiederherstellung». Sie beschreibt die Widerstandsfähigkeit des ganzen Unternehmens, ihren Stakeholdern und Lieferanten die einem Schutzbedarf[10] ausgesetzt sind. Um den Umfang zu verdeutlichen, sind in der folgenden Abbildung die drei Ebenen eines ganzheitlichen Cyber Resilienz-Konzepts abgebildet.

In diesem Resilienz-Konzept repräsentiert die Cyber Security die technische Komponente, die Information Security die formale Komponente (z. B. ISMS, Weisungen) und mit der Cyber Resilienz als Ganzes kommt auch noch die sehr relevante «menschliche Komponente» hinzu.

Massgebend für eine ganzheitliche Cyber Resilienz sind also die Menschen und ihre Tätigkeiten im Anwendungskontext. Warum gibt es dennoch zunehmend mehr Cyber Vorfälle und weshalb fallen die Resultate von Präventionskampagnen in Organisationen regelmässig unbefriedigend aus?

In der Regel haben Unternehmen nach der IT-Einführung die einzelnen Systeme vernetzt, danach lässt man Anwendungen durch Kunden ausführen (z. B. eShop oder e-banking) und aktuell gehen die Bestrebungen der Unternehmen dahin, mit einem Ökosystem die Dienstleistungen auszuweiten, so dass ein One-Stop-Shopping Erlebnis für Kunden entstehen kann. Aufgrund dieser weiter voranschreitenden Komplexität der angewendeten IT-Infrastruktur ist die Schutzbedarfsanalyse demensprechend komplex und einzelne Schadenspotenziale schwer zu prognostizieren und einzuschätzen. Aus diesem Grund haben wir mit dem gesamtheitlichen Cyber Resilienz Konzept einen komplexitätsreduzierenden Ansatz zur Hand. Das Cyber Resilienz Konzept basierend auf den bereits beschriebenen drei Ebenen, ergänzt mit den Unterthemen System, Reporting und Kultur.

Was müssen Unternehmen nun aber berücksichtigen, um Cyber-resilient zu werden? Nachfolgend werden zentrale Eckpfeiler einer gesamtheitlichen Cyber Resilienz aufgezeigt:

- Systemaufbau

a) Einen Validierungsumfang der Systeme, der nicht durch Leistung, Zeit und Kostendruck verkürzt wird

b) Eine Integration der Schnittstellen, die den Qualitätsansprüchen der Anwender dient und nicht herabgesetzt oder zu einem späteren Zeitpunkt versprochen wird - Reporting

a) Operative Risiken

i. Zusammenführung der direkten Interaktionen an der Kundenschnittstellen zu einer Datenbank

ii. Dashboard mit Ampelsystem zur vereinfachten Verständlichkeit

iii. Dropdown Möglichkeit für Detailinformationen je Adressatengruppe

b) Exposure

i. Welchen Stand haben unsere Cyber Security Massnahmen und wie sieht es bei unseren Marktteilnehmern aus?

ii. Welches sind unsere «Kronjuwelen» (IT-Grundschutz)?

iii.Sind Angriff-, Rückzugs- und Info-Linien sichergestellt?

c) Attack

i. Wie und mit welchen Massnahmen gehen wir bei einem Vorfall vor?

ii. Sind Wirkung, Stand und weiteres Vorgehen bis zur Widerherstellung für alle Stakeholders kommunizierbar?

iii. Mit welchen «Nebenwirkungen» (Erreichbarkeit, Produktionsstop, Informationsverlust) müssen wir rechnen? - (Unternehmens)-Kultur

a) Verständnis, Erkenntnis und Wissen als standardisiertes Austauschziel mit und unter allen Stellen (inkl. Geschäftsleitung und Verwaltungsrat!)

b) Kultur hat keine Hierarchie

i. Technische Bedeutungen verstehen

ii. Strategische Stossrichtungen und ihre Abhängigkeit wissen

iii. Widerholende Wissensvermittlungen (Inhalt: technische und strategische Aspekte IST-SOLL-Vergleiche, Vorgehen bis zur nächsten Vermittlung und Ergebnisse inklusive Begründungen)

Reporting ist zugleich Kommunikation, die intern wie auch extern als Wettbewerbsvorteil genutzt werden sollte. Aktuell ist hierzu noch oft die Angst vorherrschend, dass bei entsprechender Kommunikation über Cyber Resilienz die Angriffswahrscheinlichkeit auf das eigene Unternehmen grösser wird. Jedoch darf festgehalten werden, dass die Unternehmen, die sich mit Cyber Resilienz beschäftigen, einen deutlich höheren Schutz vor Cyberangriffen haben als andere. Selbstverständlich erlangen auch potenzielle Angreifer Erkenntnisse über diese Anstrengungen, sie kümmern sich jedoch vor allem um Unternehmen mit schlechter Cyber Resilienz!

Cyber-resilient zu werden und zu bleiben, geht selbstverständlich nicht von heute auf morgen. Um diesen Zustand zu erreichen, müssen Unternehmen Anstrengungen auf strategischer Ebene mit entsprechender strategischer Stossrichtung vornehmen. Nur so wird Cyber Resilienz auch gelebte Unternehmenskultur und kann nachhaltig gefestigt werden. Es wird daher noch einige Zeit dauern, bis die Anzahl und Tragweite von Cyber Vorfällen reduziert werden kann. Unbestritten ist jedoch, dass sich dieser Aufwand lohnt und für alle, die sich bereits auf den Weg zur Cyber Resilienz begeben haben, auch als Wettbewerbsvorteil herausstellen wird.

Abschliessend stellt sich uns die Frage, inwieweit sich die übergeordnete Ebene der Verwaltungsräte wie auch Geschäftsleitung zur resilienten Ausgestaltung des Unternehmens bekennt. In einer AWK-Studie sind sich anscheinend 76% der Verwaltungsräte ihrer Verantwortung bewusst und anerkennen die Wichtigkeit des Themas. Erstaunlich ist jedoch, dass nur die Hälfte davon auch messbare Ergebnisse von ihrer Unternehmensleitung einfordert. Um mit dem gesamtheitlichen Resilienz-Konzept auch einen signifikanten Wettbewerbsvorteil zu erzielen, ist eine diesbezüglich gelebte Unternehmenskultur in zwingender Kombination mit der Verankerung in der Strategie notwendig.

Interesse geweckt? Melden Sie sich bei Sascha Hostettler oder Prof. Dr. Stefan Hunziker. Gerne zeigen wir Ihnen verschiedene Alternativen auf, wie Sie Ihre Cyber Resilienz nachhaltig steigern können.

Das könnte Sie ebenfalls interessieren:

CAS Governance, Risk and Compliance: Vermittelt praxisrelevantes Know-how an der Schnittstelle zwischen Unternehmensführung, regulatorischen Anforderungen und Risk Management.

[4] https://home.cern/news/news/computing/computer-security-cern-has-been-phished-again

[6] https://www.handelszeitung.ch/unternehmen/hackerangriff-auf-neuenburger-kantonalbank

[8] https://wirtschaftslexikon.gabler.de/definition/cybersecurity-99856

[9] https://www.awk.ch/resources/AWK-Cyber-Resilienz-Studie-2020.pdf

Kommentare

0 Kommentare

Danke für Ihren Kommentar, wir prüfen dies gerne.