28. August 2023

Meldepflichten bei Cyber-Angriffen

Von Daniel S. Weber, Loris Baumgartner und Luca Capaul

Es überrascht nicht, dass sich die Kriminalität in der digitalen Ära in den virtuellen Raum ausgedehnt hat. In den letzten Jahren haben Cyber-Angriffe sowohl auf Unternehmen als auch auf Behörden stark zugenommen und beinahe täglich wird in den Medien über entsprechende Vorfälle berichtet. Bei Cyber-Angriffen bestehen verschiedene Meldepflichten. Zur bereits bestehenden aufsichtsrechtlichen Meldepflicht für regulierte Institute kommen die mit dem revidierten Datenschutzgesetz eingeführte Meldepflicht bei Verletzungen der Datensicherheit sowie die Meldepflicht für Betreiber von kritischen Infrastrukturen an das Nationale Zentrum für Cybersicherheit hinzu.

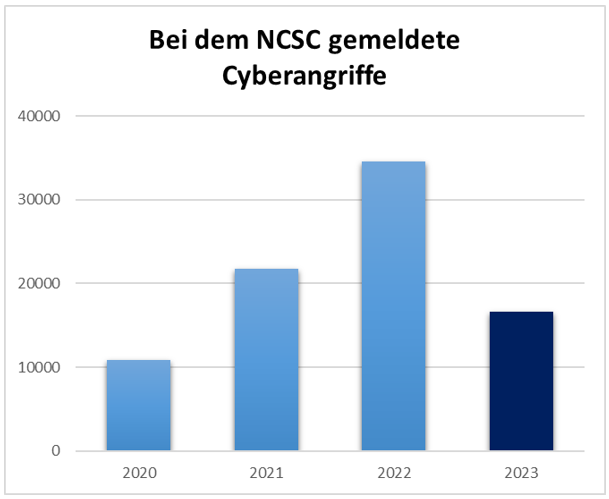

In den letzten Jahren haben Cyber-Angriffe sowohl auf Unternehmen wie auch auf Behörden stark zugenommen. 2020 wurden dem Nationalen Zentrum für Cybersicherheit (NCSC) 10’833 Cyberangriffe in der Schweiz gemeldet. 2022 waren es bereits 34’527, wobei 2023 einen neuen Rekord aufstellen dürfte.

Die Auswirkungen eines Cyber-Angriffs auf Unternehmen und Behörden bleiben von der Öffentlichkeit nicht mehr immer unbemerkt. Beispielsweise wurde am 25. März 2023 die NZZ Opfer eines Cyber-Angriffs und musste ihre Tageszeitung in reduziertem Umfang publizieren. Die Hacker veröffentlichten anschliessend die erbeuteten Daten im Darknet, wo sie mit nicht allzu grossem Aufwand für jeden einsehbar waren. Auch der Betrieb von ABB wurde erst kürzlich durch eine Attacke mit Ransomware lahmgelegt. Ransomware sind Schadprogramme, die den Computer sperren oder darauf befindliche Daten verschlüsseln und nur gegen Lösegeldzahlung entschlüsseln. Fast einen Tag lang waren weltweit eine Vielzahl der IT-Systeme von ABB ausgefallen beziehungsweise betroffen. Jüngst wurde auch die Bundesverwaltung mehrfach Opfer von Cyber-Angriffen beziehungsweise DDos-Attacken, also Angriffe, die auf die Überlastung der Internet-Ressourcen abzielen. Unter anderem wurden dabei operative Daten des Bundes im Darknet veröffentlicht.

Cyber-Risiken sind weiterhin hoch

Die Digitalisierung wurde durch die Corona-Pandemie beschleunigt. Dies brachte zwar viele Vorteile für Unternehmen und ihre Mitarbeitenden, verstärkte aber auch die Verwundbarkeiten der Unternehmen für Cyber-Angriffe, da zusätzliche Schwachstellen durch den Umzug ins «Home Office» geschaffen wurden.

Gemäss dem Risikomonitor 2022 der Eidgenössischen Finanzmarktaufsicht (FINMA) sind die Cyber-Risiken weiterhin hoch, da bei betroffenen Unternehmen im Fall eines Cyber-Angriffs regelmässig folgende (Sicherheits-)Massnahmen fehlen:

- Unternehmen haben keine oder unvollständige Notfallpläne für Cyber-Vorfälle im Einsatz oder überprüfen diese nicht auf ihre Effektivität

- Cyber-Risiken werden nicht explizit in das qualitative Management der operationellen Risiken integriert

- Gänzlich fehlendes Cyber-Schutzkonzept oder Unternehmen definieren die Cyber-Risiken und ihre dazugehörige Risikotoleranz ungenügend

- Zu tiefe Anforderungen hinsichtlich der Cyber-Sicherheit von Dienstleistern beziehungsweise keine regelmässige Überprüfung deren Einhaltung durch das Unternehmen

Meldepflicht für Cyber-Angriffe für von der FINMA beaufsichtigte Institute

Bereits heute unterstehen Unternehmen, die eine Bewilligung, eine Anerkennung, eine Zulassung oder eine Registrierung der FINMA benötigen, einer aufsichtsrechtlichen Meldepflicht in Bezug auf bestimmte Cyber-Angriffe. Die Beaufsichtigten müssen gemäss Art. 29 Abs. 2 Finanzmarktaufsichtsgesetz (FINMAG) unverzüglich Vorkommnisse melden, die für die Aufsicht von wesentlicher Bedeutung sind. Dazu gehören auch Cyber-Angriffe. Es wird befürchtet, dass gezielte Cyber-Angriffe auf systemrelevante Institute oder Infrastrukturen wie zum Beispiel die Schweizer Börse unter Umständen die Funktionsfähigkeit der Finanzmärkte in der Schweiz gefährden könnten. Deshalb will die FINMA sich einen Überblick verschaffen, um bei Bedarf Einfluss auf ihre Beaufsichtigten nehmen zu können. Die FINMA hat im Rahmen ihrer Aufsichtsmitteilung 05/2020 alle beaufsichtigten Institute an die gemäss Art. 29 Abs. 2 FINMAG geltenden gesetzlichen Anforderungen einer unverzüglichen Meldung von Vorkommnissen erinnert, die für die Aufsicht von wesentlicher Bedeutung sind. Die FINMA präzisierte in dieser Aufsichtsmitteilung, was unter «wesentlichen Vorkommnissen» zu verstehen ist:

- Unter Cyber-Angriffen versteht sie einerseits «Angriffe aus dem Internet und vergleichbaren Netzen auf die Integrität, die Verfügbarkeit und die Vertraulichkeit der Technologieinfrastruktur, insbesondere in Bezug auf kritische und/oder sensitive Daten und IT-Systeme».

- Im Hinblick auf Cyber-Attacken ist die Wesentlichkeit dahingehend zu verstehen, dass durch einen Cyber-Angriff einerseits der Individualschutz, das heisst der Schutz der Gläubigerinnen und Gläubiger, der Anlegerinnen und Anleger sowie der Versicherten, und andererseits die Funktionsfähigkeit der Finanzmärkte direkt oder indirekt beeinträchtigt wird. Dabei stehen einerseits erfolgreiche oder teilweise erfolgreiche Cyber-Angriffe auf kritische Funktionen von Beaufsichtigten im Vordergrund, deren Ausfall oder Fehlfunktion erhebliche Auswirkungen auf den Individualschutz hätten und diese stark beeinträchtigen würden.

Führt eine Cyber-Attacke auf kritische Aktiven dazu, dass ein, beziehungsweise mehrere Schutzziele von kritischen Funktionen und ihrer Geschäftsprozesse gefährdet sind, ist dies der FINMA unverzüglich zu melden. Als unverzüglich gilt eine erste Einschätzung innerhalb von 24 Stunden an die FINMA zur Vororientierung der zuständigen Abteilung. Anschliessend muss die eigentliche Meldung innerhalb von 72 Stunden seit dem Vorfall erfolgen.

Obwohl Art. 29 Abs. 2 FINMAG beziehungsweise die Aufsichtsmitteilung eine ausdrückliche Meldepflicht für der FINMA unterstellte Unternehmen vorsieht, fällt ein Versäumnis nicht unter eine der im FINMAG vorgesehenen Strafbestimmungen. Dem Unternehmen drohen daher keine strafrechtlichen Konsequenzen. In schweren, beziehungsweise wiederholten Fällen kann das Versäumnis jedoch Anlass zu aufsichtsrechtlichen Massnahmen geben.

Neue Meldepflicht bei Verletzungen der Datensicherheit

In der Schweiz gibt es bis heute noch keine Pflicht, Cyber-Angriffe, die zu einer Verletzung der Datensicherheit führen, zu melden. Eine solche Meldepflicht wird aber mit dem Inkrafttreten des revidierten Datenschutzgesetzes (DSG) am 1. September 2023 eingeführt. Mit dem revidierten DSG soll der Schutz der Persönlichkeit natürlicher Personen verbessert werden. Neu muss gemäss Art. 24 Abs. 1 DSG jede natürliche oder juristische Person, die personenbezogene Daten von natürlichen Personen verarbeitet, eine Verletzung der Datensicherheit dem Eidgenössischen Datenschutz- und Öffentlichkeitsbeauftragten (EDÖB) melden, wenn die Verletzung der Datensicherheit voraussichtlich zu einem hohen Risiko für die Persönlichkeit oder die Grundrechte der betroffenen Person führt. Die Meldepflicht gilt jedoch nicht für Datenverarbeitungen zum persönlichen Gebrauch, das heisst Datenverarbeitungen im engsten privaten und familiären Umfeld, wie beispielsweise persönliche WhatsApp-Nachrichten. Erfolgreich abgewehrte oder untaugliche Cyber-Angriffe, die keine Verletzungen der Persönlichkeits- oder Grundrechte zur Folge haben können, sind ebenfalls von der Meldepflicht ausgenommen.

Das DSG legt keine spezifische Frist fest, innert welcher eine Meldung der Cyberattacke an den EDÖB zu erfolgen hätte. Es sieht in Art. 24 Abs. 3 DSG lediglich vor, dass die Meldung «so rasch wie möglich» zu erfolgen hat. In der Meldung sind gemäss Art. 24 Abs. 2 DSG mindestens die Art der Verletzung der Datensicherheit, deren Folgen und die ergriffenen oder vorgesehenen Massnahmen zu nennen. Die betroffene Person ist zu informieren, wenn es zu ihrem Schutz erforderlich ist oder der EDÖB es verlangt. In bestimmten Fällen kann der Verantwortliche, das heisst die private Person oder das Bundesorgan, die oder das allein oder zusammen mit anderen über den Zweck und die Mittel der Datenbearbeitung entscheidet, auf die Information an die betroffene Person einschränken, aufschieben oder ganz darauf verzichten (Art. 24 Abs. 5 DSG).

Im revidierten DSG wird in Art. 24 zwar ausdrücklich eine Meldepflicht bei Verletzungen der Datensicherheit eingeführt, allerdings fehlt in den Strafbestimmungen (Art. 60 ff. DSG) eine explizite Bestimmung, die entsprechende Verstösse ahndet. Im aktuellen DSG werden Personen, die ihren Meldepflichten nicht nachkommen, mit einer Busse bestraft, sofern ein entsprechender Strafantrag vorliegt. Das revidierte DSG beschränkt sich stattdessen darauf, Verletzungen der Informations-, Auskunfts- und Mitwirkungspflichten sowie der Sorgfaltspflichten zu bestrafen.

In seinem Bericht zum neuen Datenschutzgesetz weist der der EDÖB zwar darauf hin, dass Personen und Unternehmen mit Busse bis zu 250’000 Franken bestraft werden, wenn sie ihre Meldepflichten missachten. Für diese Aussage besteht unseres Erachtens keine explizite gesetzliche Grundlage. Nichtsdestotrotz bleibt eine zivilrechtliche Haftbarkeit bei einem Unterlassen der Meldepflicht einer erfolgreichen Cyberattacke möglich.

Neue Meldepflicht für Cyberangriffe auf kritische Infrastrukturen

Die Einführung einer Meldepflicht für Cyberangriffe auf kritische Infrastrukturen soll gemäss Bundesrat dazu beitragen, die Cybersicherheit von kritischen Infrastrukturen durch frühzeitiges Erkennen der Angriffsmethoden und entsprechende Warnungen zu stärken. Das NCSC kann durch die grössere Anzahl von Meldungen bei einer Meldepflicht die Bedrohungslage akkurater beurteilen.

Liegt ein Cyberangriff vor, müssen Behörden und Organisationen, die als kritische Infrastrukturen eingestuft wurden, dem NCSC Meldung erstatten. Welche Behörden und Organisationen als kritische Infrastrukturen gelten, und somit gemäss Art. 74a nISG meldepflichtig sind, wird in Art. 74b nISG definiert. Unter kritische Infrastrukturen fallen unter anderem Bundes-, Kantons- und Gemeindebehörden, Organisationen in den Bereichen Sicherheit und Rettung, Trinkwasserversorgung, Abwasseraufbereitung und Abfallentsorgung, aber auch Banken, Hochschulen und die SBB.

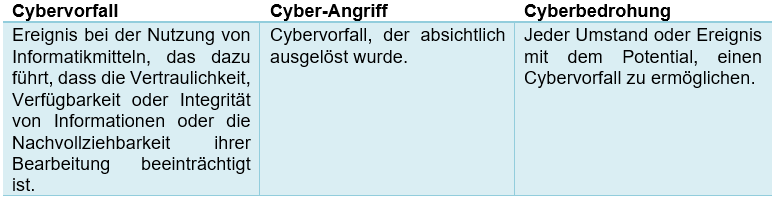

Das zurzeit im Parlament hängige revidierte Informationssicherheitsgesetz (nISG) unterscheidet in diesem Zusammenhang folgende Begriffe:

Ein «Cybervorfall» ist der Oberbegriff für alle Ereignisse, welche die Schutzziele der Informationssicherheit, das heisst die Vertraulichkeit, Verfügbarkeit und Integrität von Informationen oder die Nachvollziehbarkeit ihrer Bearbeitung, beeinträchtigen. Im Gegensatz zu dem Cyber-Angriff, welcher nur absichtliche Ereignisse von Unbefugten umfasst, umschliesst ein Cybervorfall auch Ereignisse, welche von Befugten unbeabsichtigt verursacht wurden. Die Meldepflicht soll sich lediglich auf Cyber-Angriffe beschränken, die gemäss Art. 74d nISG auch einen gewissen Schweregrad aufweisen. Eine Meldung hat daher nur unter einer der folgenden (alternativen) Voraussetzungen zu erfolgen:

- Wenn die Funktionsfähigkeit der betroffenen kritischen Infrastruktur gefährdet wurde (Art. 74d lit. a nISG),

- eine Manipulation oder ein Abfluss von Informationen erfolgte (Art. 74d lit. b nISG),

- der Cyber-Angriff über einen längeren Zeitraum unentdeckt blieb, insbesondere, wenn Anzeichen dafür bestehen, dass er zur Vorbereitung weiterer Cyber-Angriffe ausgeführt wurde (Art. 74d lit. c nISG); oder

- wenn der Cyber-Angriff mit einer Erpressung, Drohung oder Nötigung verbunden ist (Art. 74d lit. d nISG).

«Cybervorfälle», die auf ein menschliches Fehlverhalten zurückzuführen sind oder nicht erfolgreiche Cyber-Angriffe («Cyberbedrohung») sind daher weiterhin nicht meldepflichtig.

Entscheidend für die Frühwarnung und die Prävention ist, dass so rasch wie möglich eine Meldung erfolgt. Die Behörden und Organisationen sollen gemäss Art. 74e nISG 24 Stunden Zeit haben, eine erste Meldung beim NCSC einzureichen. Die Meldung kann später noch mit neu hinzugekommenen Informationen ergänzt werden.

Verstösst eine meldepflichtige Behörde oder Organisation gegen die Meldepflicht, ist eine Kaskadenlösung vorgesehen. In einem ersten Schritt soll das NCSC die Meldepflichtigen auf die Pflichtverletzung aufmerksam machen. In einem zweiten Schritt, also wenn die Meldung trotzdem ausbleibt, wird eine Busse angedroht (Art. 74g nISG). Wird auch dieser Verfügung nicht Folge geleistet, droht eine Busse bis zu 100’000 Franken (Art. 74h nISG).

Handlungsempfehlungen

Die Umsetzung der folgenden Massnahmen hilft Betroffenen, sich effektiv vor Cyber-Angriffen zu schützen, beziehungsweise diese erfolgreich zu bekämpfen. Sie begrenzen auch das Risiko einer zivil-, aufsichts- oder strafrechtlichen Haftbarkeit durch die Verletzung einer Meldepflicht:

1. Prävention

- Notfallplan: Unternehmen sollten über einen gut ausgearbeiteten Notfallplan verfügen, der klare Verfahren für den Umgang mit Cyber-Angriffen festlegt. Dies umfasst die sofortige Reaktion, die Isolierung der betroffenen Systeme, Untersuchung, Wiederherstellung und alternative Kommunikationsmöglichkeiten.

- Definition klarer Verantwortlichkeiten in Bezug auf eine Meldung.

- Schulungen und Sensibilisierung: Mitarbeitende sollten regelmässig in relevanten Cyber-Themen geschult werden, um sie über die neusten Bedrohungen, Phishing-Angriffe und bewährte Sicherheitspraktiken auf dem Laufenden zu halten.

- Expertenrat: Beizug von spezialisierten Personen, wenn Fragen oder Bedenken bezüglich Vorkehrungen gegen Cyber-Angriffe auftreten, beispielsweise ein Notfallkontakt bei einer spezialisierten Anwaltskanzlei.

2. Datensicherung

- Unternehmen sollten ihre IT-Systeme regelmässig aktualisieren und sicherstellen, dass alle Software, Betriebssysteme und Netzwerkkomponenten auf dem neuesten Stand sind. Dazu gehört ein tägliches Back-Up der wichtigsten Daten auf einem separaten Server.

- Der Einsatz von Firewalls und Antivirensoftware hilft, den Datenverkehr zu überwachen, schädliche Aktivitäten zu blockieren und schädliche Software zu erkennen und zu entfernen.

3. Bekämpfung

- Klarer Ablaufplan: Meldeschema und Meldestellen definieren (interne Meldestellen, FINMA, NCSC).

- Proaktive Zusammenarbeit mit Strafverfolgungsbehörden: Eine unverzügliche (freiwillige) Meldung, beziehungsweise Strafanzeige an die zuständige, spezialisierte Strafverfolgungsbehörde kann sich lohnen, da diese Behörden oft grosse Erfahrungen aufgrund ähnlicher Angriffe haben.

- Frühzeitige Einbindung externer Dienstleister wie IT-Forensiker und Anwaltskanzleien.

Autor: Daniel S. Weber

Autor: Loris Baumgartner

Autor: Luca Capaul

Kommentare

0 Kommentare

Danke für Ihren Kommentar, wir prüfen dies gerne.