15. Januar 2024

Aktuelle Bedrohungen im Cyberraum

Die virtuelle Welt eröffnet zunehmend neue Möglichkeiten, um sich ausserhalb der physischen Welt zu bewegen. Die Anwendungsbereiche erscheinen nahezu grenzenlos und kommen täglich zahlreich zum Einsatz. Die Entwicklungen kommen auch den Kriminellen entgegen, die seit einigen Jahren mit steigender Tendenz im Cyberraum aktiv sind. Welche Bedrohungen standen im Jahr 2023 im Vordergrund und welche Erkenntnisse können gestützt darauf gewonnen werden?

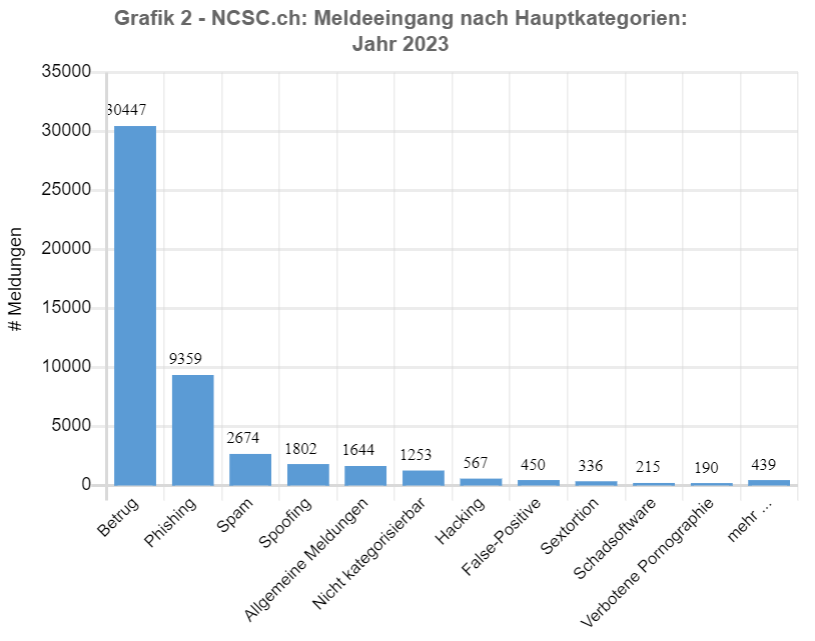

Wie das Bundesamt für Cybersicherheit BACS, in welches das Nationale Zentrum für Cybersicherheit (NCSC) per 1. Januar 2024 überführt wurde, bekanntgab, sind im Jahr 2023 knapp 50’000 Meldungen über Cybervorfälle eingegangen. Dies bedeutet gegenüber dem Vorjahr einen Anstieg um 30%. Während im Jahr 2022 eine Zunahme von knapp 13’000 Meldungen festgestellt werden konnten, waren es im Jahr 2023 rund 15’000 zusätzliche Meldungen. Diese sind insbesondere auf die Zunahme von betrügerischen Stellenangeboten, die über Messaging-Dienste wie WhatsApp verteilt wurden, sowie von gefälschten Anrufen im Namen der Polizei zurückzuführen. Bei den Unternehmen konnte eine Zunahme des CEO-Betrugs, des Rechnungsmanipulationsbetrugs sowie von Angriffen auf die Verfügbarkeit (DDoS) von Webseiten oder anderen Internetdiensten festgestellt werden. Das im Jahr 2022 mehr als 10’000 Mal gemeldete Betrugsphänomen der Fake-Extortion-E-Mails gehörte auch im Jahr 2023 zu den Spitzenreitern. Dabei verschickt die Täterschaft gefälschte Drohmails im Namen von Behörden, in denen behauptet wird, die angeschriebene Person sei eines massiven Fehlverhaltens, typischerweise im Zusammenhang mit Kinderpornographie, überführt worden. Darüber hinaus wird ihr mitgeteilt, dass die angehobene Klage einzig gegen eine Geldzahlung fallengelassen werden könne. Per Ende Juni 2023 tauchten erste Berichte über ein ähnliches Phänomen per Telefon auf. Die Betroffenen wurden dabei mittels einer computergenerierten Stimme von einer vermeintlichen Polizeibehörde darüber in Kenntnis gesetzt, dass beispielsweise ihre Bankdaten im Zusammenhang mit einer Straftat aufgetaucht seien. Folgen die Opfer der Aufforderung des Computers, für weitere Informationen die Taste 1 zu drücken, werden sie mit einem «Mitarbeiter» verbunden und aufgefordert, mittels Fernzugriff-Tools den Zugriff auf ihr Mobiltelefon oder auf einen Computer zu gewähren. Das Ziel des Angriffs ist es, Zugang zum E-Banking-Konto des Opfers zu erhalten und im Hintergrund Zahlungen auszulösen.

Gegenüber dem Vorjahr haben sich die Meldungen zu Spoofing-Anrufen nahezu verdoppelt. Dabei verwenden dubiose ausländische Callcenter gespoofte, also gefälschte Telefonnummern, um die potenziell Geschädigten dank der Schweizer Nummer zur Beantwortung der Anrufe zu bewegen. Diese als harmlos erscheinende Vorgehensweise hat weitreichende Konsequenzen für denjenigen, dessen Telefonnummer dabei benützt wird. Denn wird der Spoofing-Anruf verpasst, rufen viele auf die auf dem Display angezeigte Nummer zurück und deren Inhaber der Telefonnummer wird schlimmstenfalls über Wochen oder Monate mit Anrufen überhäuft. Mit dem Auftauchen der Fake-Anrufe im Namen der Polizei hat sich die Problematik weiter verschärft. Die Telefonanbieter sind durch das Bundesamt für Kommunikation (BAKOM) verpflichtet, die Benützerinnen und Benützer so weit als möglich vor solchen Anrufen zu schützen. Dazu dürfen die Telefonanbieter die Anrufe filtern oder die Anzeige der Anrufnummer unterdrücken. Da sich die Nummern leicht fälschen lassen, zeigen diese Massnahmen lediglich beschränkt Wirkung.

Bei den Unternehmen konnte eine Zunahme von Phishing-Angriffen nach dem Schneeballsystem festgestellt werden. Dazu werden Unternehmens-E-Mail-Konten gehackt und anschliessend im Namen des Opfers Phishing-E-Mails an die Kunden des Unternehmens geschickt. Fallen diese darauf herein, werden weitere Kunden angeschrieben. Das Phänomen wird auch «Chain-Phishing» genannt. Bei den Privatpersonen hat sich gegenüber dem Vorjahr nichts verändert. Nach wie vor wurden in der Hoffnung, an Passwörter oder vertrauliche Daten zu gelangen, tausende von gefälschten Paketbenachrichtigungen verschickt. Aber auch angebliche Rückerstattungs-E-Mails im Namen von Providern, der SBB oder der Steuerverwaltung gehören zu den häufig ausgeübten Vorgehensweisen. Dabei macht sich die Täterschaft insbesondere die hohe Wahrscheinlichkeit, dass jemand beispielsweise ein Paket erwartet oder eine Rechnung bezahlt hat, zu nutze.

Obwohl die Zahl der Meldungen im Jahr 2023 insgesamt deutlich zugenommen haben, gab es dennoch Phänomene, die keinen Anstieg der Meldungen zu verzeichnen hatten. In Bezug auf die Ransomware-Angriffe, auch «Erpressungstrojaner» genannt, bei denen die Daten auf dem Computer verschlüsselt und damit unbrauchbar gemacht werden, gingen fast 40 Meldungen weniger ein als im Vorjahr. Vom Rückgang betroffen waren allerdings ausschliesslich Privatpersonen und nicht auch Unternehmen. Die im Jahr 2022 noch häufig getätigten Angriffe gegen die Netzwerkspeicher (NAS) der Privatpersonen wurden lediglich noch selten ausgeübt. Dies dürfte gemäss dem BACS einerseits darauf zurückzuführen sein, dass im Jahr 2023 eine gravierende Sicherheitslücke ausblieb, andererseits dürften dieses Phänomen zu wenig lukrativ gewesen sein. Offenbar lässt sich bei Privatpersonen mit anderen Vorgehensweisen mehr Geld verdienen. Die Meldungen zu den Ransomware-Angriffen bei Unternehmen entspricht dem Niveau des Vorjahres. Allerdings gehen die Angriffe zwischenzeitlich fast immer mit Datenabflüssen einher, so dass sich das Ausmass des Schadens gegenüber dem Vorjahr erhöht hat. Nach wie vor kommt die Schadsoftware «Lockbit» zum Einsatz. Gemeldet wurden im Jahr 2023 darüber hinaus auch die Ransomware-Familien «Play», «Medusalocker», «Black-cat», «Phobos», «BlackByte», «Babuk», «ECh0raix» sowie «Akira».

Wie die Zahlen zeigen, nehmen die Meldungen nicht nur stetig zu, sondern die Täterschaft entwickelt ihre Vorgehensweisen ständig weiter, um den Angegriffenen ihr Vermögen möglichst weitgehend abzunehmen. Diese Entwicklungen dürften sich in den kommenden Jahren weiter verstärken. Folglich ist es ratsam, den Aktivitäten im Cyberraum kritisch entgegenzutreten und bei Zweifeln und/oder einem unguten Bauchgefühl von der Handlung Distanz zu nehmen. Die Meldungen der Cybervorfälle beim BACS tragen dazu bei, die Entwicklungen im Cyberraum besser einzuschätzen. Dadurch ist es möglich, die Bevölkerung gezielter zu sensibilisieren. Werden Schwachstellen in IT-Systemen oder in kommerziell erhältlichen Anwendungen, Software oder Hardware entdeckt, sollte der Anbieter oder der Systemeigner umgehend orientiert werden. Bei allfälligen Schwierigkeiten kann das BACS als Vermittler hinzugezogen werden. Darüber hinaus kann der Cyberkriminalität mittels gezielter Schulungen sowie konsequenter Strafverfolgung bestmöglich entgegengewirkt werden.

Autorin: Dr. Claudia V. Brunner

Kommentare

0 Kommentare

Danke für Ihren Kommentar, wir prüfen dies gerne.